Enciclopedia e desciclopedia da telecom

Enciclopédia e "Desciclopédia" da Telecom

Autor: Leonardo Furtado

Introdução

Este artigo sofrerá adições de termos, acrônimos e expressões, um tanto frequentemente! Será a nossa Enciclopédia para descrever e, sempre que possível, exemplificar cada um dos termos usados pelas empresas e profissionais das áreas de telecomunicações e redes! Da mesma forma, este artigo fornecerá, e buscará deixar destacado, juntamente a cada termo, onde aplicável, uma "Desciclopédia" (nada melhor que uma dose de humor, certo?) para comentar situações que são verdadeiras gambiarras encontradas no setor de telecomunicações.

A Enciclopédia reúne as expressões legítimas e corretas. Já a Desciclopédia, reúne situações um tanto controversas que surgiram na cabeça altamente criativa dos profissionais da área; as gambiarras!

OBS: a prioridade de edição do artigo será o fornecimento das explicações referentes aos termos e, em segundo momento, a inclusão de algum tipo de exemplo ou referência. Se algum termo não contiver um exemplo ou uma referência, simplesmente aguarde, pois isto será realizado posteriormente.

Desde já, solicito para que você siga acompanhando os trabalhos do Brasil Peering Forum (BPF), faça o bom e sensato uso de boas práticas, e diga não as gambiarras!

Como consultar este artigo ou buscar os termos e expressões desejadas

Para este procedimento, sugiro:

- Todos os acrônimos, termos ou expressões estão listados em ordem alfabética. Você poderá navegar pelo índice remissivo, clicar no acrônimo ou termo desejado, e ser direcionado diretamente para ele. Ou;

- Faça uma pesquisa diretamente através de seu navegador (ex: CTRL-F)!

Aprecie sem moderação!

6PE

Acrônimo: IPv6 Provider Edge over MPLS (6PE).

Conheça mais aqui: Introducao ao IPv6 Provider Edge over MPLS e 6VPE

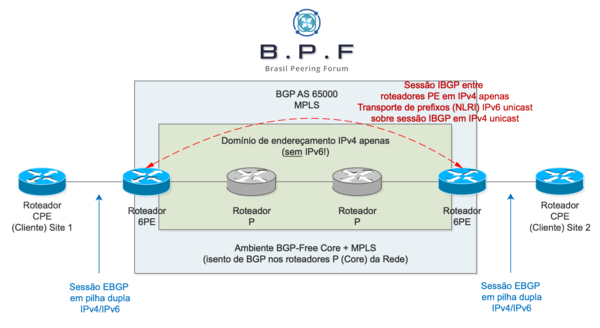

O 6PE é um cenário de transição para a adoção do roteamento IPv6 onde, no Core do operador da rede (ISP), não há endereçamento IPv6 (ainda), e toda a comunicação através dos roteadores de backbone se dá com endereçamento IPv4. Para maior eficiência, flexibilidade, e redução de custos, o 6PE pode ser projetado em um ambiente de backone (Core) isento de BGP, num cenário denominado "6PE com BGP-Free Core" mas, no entanto, são coisas distintas, e uma coisa não depende da outra, embora a combinação de ambas as estratégias tende a agregar muitos benefícios.

6VPE

Acrônimo: IPv6 Provider Edge over MPLS VPN (6VPE).

Conheça mais aqui: Introducao ao IPv6 Provider Edge over MPLS e 6VPE

O 6VPE é um cenário de transição para a adoção do roteamento IPv6 na relação entre o ISP e clientes corporativos de serviços L3VPN MPLS, onde, no Core do operador da rede (ISP), não há endereçamento IPv6, e toda a comunicação através dos roteadores de backbone se dá com endereçamento IPv4. A diferença primária entre o 6PE e o 6VPE é que o 6PE lida com o roteamento IPv6 unicast sobre uma infraestrutura de backbone IPv4 em uma rede MPLS, enquanto o 6VPE lida com a troca de prefixos IPv6 unicast sobre uma infraestrutura L3VPN MPLS com sessões IBGP em IPv4 e com o suporte VPNv6 entre os roteadores PE. O BGP-Free Core não é um requisito para 6VPE ou 6PE, mas poderá agregar maior flexibilidade e promover redução de custos para o operador de redes.

AAA

Acrônimo: Authentication, Authorization, Accounting.

O AAA pode ser tratado como um framework ou um conjunto de especificações tecnológicas e recursos para a concepção de mecanismos mais seguros visando a admissão de usuários e endpoints (dispositivos) em uma rede. O AAA, além de representar um conjunto de procedimentos, é usado geralmente em combinação com protocolos e serviços tais como RADIUS, TACACS+ e Diameter. Como o próprio nome sugere, a proposta é a de fornecer métodos seguros visando a autenticação de usuário e/ou dispositivo (ex: computador, roteador CPE, ou outro tipo de dispositivo), a posterior autorização, o que, por sua vez, ditará propriedades para o acesso concedido, tais como a atribuição dinâmica de VLAN, uma ACL dinâmica, um Scalable Group Tag (SGT), atribuição de endereçamento IPv4 e IPv6 (muito comum no caso do PPPoE), dentre uma diversidade de outras variáveis que podem ser associadas ao usuário e/ou ao seu dispositivo. E, por último, a manutenção de registros de atividades para fins de auditoria daquele acesso, ou seja, o Accounting.

Exemplos de cenários onde o AAA é empregado: controle de acesso centralizado aos equipamentos da rede por parte de operadores/administradores, e com autorização e registros de comandos na CLI, autenticação de portas de switches com o protocolo 802.1X (conhecido também como solução IBNS), controle de acesso e admissão à rede (uma evolução do IBNS conhecida por Network Access Control (NAC)), autenticação de assinantes PPPoE e IPoE em concentradores de serviços de Internet banda larga (BNG/BRAS), autenticação de usuários e dispositivos móveis em redes WLAN, dentre outros casos.

Access-List

Uma Lista de Acesso (Access-List ou ACL) é uma ferramenta absolutamente versátil disponível em roteadores e switches, e também em outros tipos de equipamentos de redes, e que tem como principal proposta a de atuar como mecanismo de classificação de pacotes ou, alternativamente, em muitos casos, para classificação de rotas. Após a classificação de pacotes ou de rotas, dependendo de como e para que uma ACL estiver sendo utilizada, uma ação pode ser vinculada para o pacote ou para a rota, e conforme diretivas imputadas pelo administrador da rede.

Exemplos de cenários onde uma ACL é empregada: filtro stateless de pacotes (stateless packet filtering), filtro stateful de pacotes (stateful packet filtering, quando a ACL é vinculada em um roteador com suporte a firewall stateful), classificação de tráfego que deverá ou não sofrer tradução de endereços IP (em ambiente NAT e CGNAT), classificação de pacotes que deverão sofrer uma política de roteamento diferenciada para encaminhamento de tráfego "bypassando" a tabela de roteamento (uma PBR, ABF, e similares), classificação de pacotes para o posicionamento destes em classes de tráfego e posterior tratamento de qualidade de serviço (QoS), classificação de pacotes autorizados para serviços de gerenciamento do equipamento (acesso remoto à CLI por SSH, acesso remoto ao equipamento via SNMP, NETCONF, etc.), classificação dos pacotes de servidores NTP autorizados a sincronizar data/hora com o seu equipamento, classificação de rotas que deverão ser invocadas por um filtro de rotas ou por uma política de roteamento (para accept ou drop, com ou sem modificação de atributos), e muitos outros.

Uma ACL pode ser considerada um verdadeiro "canivete suíço"! No entanto, para algumas necessidades, há ferramentas melhores ou mais versáteis que uma ACL. Por exemplo, uma prefix-list ou prefix-set é mais flexível e adequada para filtrar rotas em uma policy de roteamento, do que usar uma ACL para este mesmo propósito.

AS

Acrônimo: Autonomous System.

Um (o) sistema autônomo representa a coletânea de dispositivos de rede sob uma administração comum, e o termo é geralmente empregado para representar uma rede inteira de uma determinada empresa, seja ela um provedor de acesso à Internet (ISP), uma empresa do segmento corporativo, ou uma instituição qualquer. Em um primeiro momento, o AS tipifica exatamente isto: a "rede" daquela empresa, os seus equipamentos, as suas diretivas e políticas; ou seja, uma coisa mais abstrata. No entanto, algumas tecnologias levam o termo AS para as suas próprias funcionalidades, capacidades e propriedades, dando uma expedição bem mais tangível ao termo, e em sua forma mais prática e real. Uma desta tecnologias é o protocolo de roteamento BGP, como todo profissional de ISP sabe.

No caso do BGP, o Sistema Autônomo (AS) não é apenas algo teórico, e sim o componente principal e real do próprio protocolo de roteamento. Você, de fato, define/configura o AS no BGP dos seus roteadores, juntamente com uma série de propriedades e parâmetros (tais como sessões, anúncios, filtros, políticas de roteamento, recursos adicionais/periféricos do BGP, etc.) para representar aquela rede e as suas respectivas políticas de roteamento, ou seja, havendo uma relação muito íntima e tangível com esta definição de AS. A Internet é composta por dezenas de milhares de sistemas autônomos, obviamente interconectados pelo protocolo de roteamento BGP.

BGP

Acrônimo: Border Gateway Protocol.

Conheça mais aqui: O mínimo que você precisa saber sobre o BGP e Fundamentos de Roteamento para Provedores.

O BGP ou BGP-4 é um protocolo de roteamento do tipo vetor de caminhos e exterior (path vector e EGP), e pode ser considerado como a base de todo o roteamento de Internet. Todo o funcionamento da Internet depende da boa operação do BGP e, sem ele, simplesmente não há a Internet. Obviamente que a Internet depende de muito mais coisas que o protocolo de roteamento BGP para funcionar, mas, sem dúvidas, ele é um componente tido como central.

O protocolo de roteamento BGP tem sofrido muitos aditivos ao longo dos anos, com a adição de novas funcionalidades e recursos, dentre os quais convém destacar aqui o suporte às diversas famílias de endereços, tais como IPv4 Unicast, IPv6 Unicast, IPv4 Multicast, IPv6 Multicast, VPNv4, VPNv6, L2VPN, EVPN, Labeled Unicast, Traffic Engineering, e outros. Confira alguns destes recursos aqui:

- Border Gateway Protocol (BGP) Parameters, Capability Codes, [rfc:7606 Multiprotocol Extensions for BGP-4], Subsequent Address Family Identifiers (SAFI) Parameters, e há muitos outros.

BNG

Acrônimo: Broadband Network Gateway.

Conheça mais: Concentradores PPPoE com IPv6.

O BNG substitui outro nome/termo, mais defasado, chamado BRAS, ou seja, apesar de serem termos intercambiáveis, recomenda-se, nos dias atuais, referenciá-lo como BNG. O BNG é essencialmente uma plataforma de roteamento equipada com funcionalidades, recursos, protocolos e serviços primários e periféricos orientados para a solução de conectividade de Internet banda larga, atendendo primariamente os assinantes residenciais, embora nada impeça que seja utilizado também para produto de Internet banda larga voltada ao segmento corporativo. O roteador BNG atua como dispositivo roteador (gateway) para as sessões autenticadas de usuários mantidas por ele (daí o termo "concentrador BNG"). O BNG é geralmente usado em combinação com outros componentes e procedimentos, sendo alguns destes mandatórios, enquanto outros são opcionais, variando conforme as definições de cada projeto técnico. Exemplos de tecnologias e procedimentos que "casam" com uma solução BNG: RADIUS, Diameter, PPPoE, IPoE, sejam estes arranjados sobre uma rede puramente Metro Ethernet + IP, ou FTTH/GPON + Metro + IP.

BRAS

Acrônimo: Broadband Remote Access Server.

Vide o acrônimo BNG (Broadband Network Gateway).

Caches Enter-Deep ou Bring-Home

CDN

Acrônimo: Content Delivery Network.

Conheça mais: CDN Peering e PNI - Brasil.

Ou Rede de Fornecimento de Conteúdo. Uma CDN é um sistema de servidores amplamente distribuídos que fornece acesso à páginas e à diversos tipos de conteúdos para os usuários da Internet, e com base em uma diversidade de métricas e procedimentos, tais como a geolocalização do assinante/usuário, local de origem dos conteúdos, e centros de distribuição de dados (que hospedam uma CDN) em melhores condições de fornecerem o conteúdo para o usuário requisitante, para citar algumas destas métricas e procedimentos.

Como principais benefícios, as CDN asseguram menores índices de latência no fornecimento de conteúdo para os usuários requisitantes, um benefício percebido pelos próprios usuários finais, pois estes terão uma melhor experiência de consumo destes conteúdos, e permite excelentes capacidades de engenharia de rede e de tráfego para os serviços de trânsito; melhor cenário financeiro na questão de despesas operacionais de médio e longo prazos, o que seria um ótimo benefício para os ISPs que contarem com as CDNs de diversos fornecedores de conteúdos. Ou seja, ganha o usuário, com maior fluidez e experiência de consumo de conteúdos, e ganha o ISP, com seus clientes mais satisfeitos com a experiência de navegação, além dos resultados com as despesas operacionais de médio e longo prazos.

CFP

Acrônimo: C form-factor pluggable (CFP).

O CFP é resultante de um acordo do tipo multi-source agreement estabelecido entre os principais fabricantes de soluções da indústria para a produção de um transceptor ótico para transmissão de sinais de alta velocidade. O CFP foi desenvolvido primariamente para redes Ethernet em 100 Gbps, operando nas em 10 vias a 10 Gbps em cada sentido (Tx e Rx), ou 4 vias a 25 Gbps, também em cada sentido. As variações existentes:

CFP (82 mm × 13.6 mm × 144.8 mm, conexão elétrica de 148 pinos, consumo inferior a 24 W, 10×10G ou 4×25G vias). CFP2 (41.5 mm × 12.4 mm × 107.5 mm, conexão elétrica de 104 pinos, não embarca Digital Signal Processor (DSP), dependendo da placa ou módulo hospedeiro para isto, consumo inferior a 12 W, 10×10G, 4×25G, 8×25G, ou 8×50G vias, Analog Coherent Optics (ACO)). CFP4 (21.5 mm × 9.5 mm × 92 mm, conexão elétrica de 56 pinos, não embarca Digital Signal Processor (DSP), dependendo da placa ou módulo hospedeiro para isto, consumo inferior a 6 W, 4×10G ou 4×25G vias). CFP8 (40 mm × 9.5 mm × 102 mm, conexão elétrica de 124 pinos, sem DSP, consumo máximo de 24 W, 16×25G vias (25.78125 ou 26.5625 GBd) ou 8×50G vias). MSA 5″×7″ (Gen 1) (conexão elétrica de 168 pinos, embarca DSP, consumo inferir a 80 W). MSA 4″×5″ (Gen 2) (conexão elétrica de 168 pinos, DSP, consumo elétrico inferior a 40 W).

CGNAT

Acrônimo: Carrier-Grade Network Address Translation (CGNAT ou CGN).

O CGNAT é ao mesmo tempo uma solução e um mal necessário, sempre requerido quando não há endereços IPv4 públicos suficientes para atender toda a base de clientes de um ISP. Em termos mais técnicos, o CGNAT é essencialmente uma tecnologia que realiza a tradução dos endereços IPv4 de origem dos assinantes/clientes/usuários, onde estes são geralmente endereçados com endereços IP da faixa 100.64.0.0/10 ([rfc:6598 RFC 6598 - IANA-Reserved IPv4 Prefix for Shared Address Space]), e não com os endereços IPv4 privativos previstos pelo RFC 1918, como alguns acreditam, para um endereço IPv4 público. O CGNAT difere da solução NAT tradicional por sofrer algumas modificações para viabilizar a tradução de endereços em larga escala e atendendo, dependendo da plataforma, a dezenas de milhares de usuários, daí o termo "carrier grade". A principal diferença entre CGNAT e NAT é que o CGNAT é configurado para fazer a tradução do endereço IP de origem e respectivas portas usadas na conversação, mas sem manter quaisquer informações referentes aos endereços IP e portas de destino, sendo isto, inclusive, um dos principais motivos pelos quais o CGNAT escala para milhões de traduções simultâneas de endereços. Há diversas abordagens de CGNAT, tanto stateful quanto stateless, tais como NAT44, NAT444 / Double NAT 44, em regime determinístico ou pré-definido, ou ainda em alocação de portas em massa (Bulk Port Allocation (BPA)), ou ainda em combinação com técnicas de transição para IPv6 de assinantes com NAT 64SL, NAT64SF, IPv6 Rapid Deployment (6rd), Dual-Stack Lite (DS-Lite), e MAP-T/E

Como boa prática, o CGNAT não deve substituir a necessidade pela adoção do protocolo IPv6 nas redes dos ISPs. Aliás, inclusive, estimulamos que o IPv6 seja adotado o mais rapidamente possível para a sua infraestrutura ficar cada vez menos refém do CGNAT, pois há limitações e aborrecimentos associados a esta tecnologia. Quanto mais IPv6 você possuir em sua rede, menor será a dependência por CGNAT!

Control Plane

Ou Plano de Controle. É a área sistêmica de dispositivos ativos de rede, incluindo roteadores e switches, que é responsável por hospedar diversos dos protocolos e serviços para funções de redes nas Camadas 2 e 3, assim como as respectivas estruturas de dados mantidas pelos processos de cada um destes protocolos e serviços.

Exemplos de protocolos que atuam nesta área do equipamento: Spanning Tree Protocol (STP), Resilient Ethernet Protocol (REP), Ethernet Automatic Protection Switching (EAPS), G.8032 Ethernet Ring Protection Switching, Routing Information Protocol (RIP), Open Shortest Path First (OSPF), Enhanced Interior Gateway Routing Protocol (EIGRP), Intermediate System to Intermediate System (IS-IS), Border Gateway Protocol (BGP), Multiprotocol Label Switching (MPLS) Label Distribution Protocol (LDP), Resource Reservation Protocol for Traffic Engineering (RSVP-TE), Address Resolution Protocol (ARP), e muitos outros, lembrando que estes protocolos mantém as suas estruturas de dados, tais como LSDB (OSPF), LIB (LDP), BGP Table (BGP), ARP Cache (ARP), etc. A tabela de roteamento, também conhecida por RIB, é mantida no plano de controle dos roteadores.

CPAK

Data Plane

Ou Plano de Dados. É a área sistêmica de dispositivos ativos de rede, incluindo roteadores e switches, e que mantém as estruturas de dados relacionadas às ações de processamento de quadros (no L2) e pacotes (no L3). Estruturas de dados tais como a Forwarding Information Base (FIB), Label Forwarding Information Base (LFIB), Adjacency Table, Content Addressable Table (CAM ou MAC Table), são exemplos de estruturas de dados mantidas no Data Plane. As arquiteturas modernas de roteadores e switches tendem a combinar múltiplas estruturas de dados primárias e periféricas, geralmente mantidas em componentes de hardware especializados do equipamento, para construir e programar o pipeline de processamento de pacotes, para que, além da óbvia comutação do quadro ou o roteamento do pacote, outras ações possam ser executadas sobre os pacotes, tais como a determinação se um determinado pacote deverá ser tratado como L2 ou L3, consulta ou lookup de endereços IP, consulta à listas de controle de acesso (ACL), policiamento de taxa, queueing e prioridades, manipulação de cabeçalhos L2 e L3 (marcação, tradução de endereços, operações com tags de VLAN, operações com labels MPLS), etc. Exemplos de estruturas assim são as Ternary Content Addressable Memory (TCAM) e arranjos Tree-Bitmap (TBM) e M-trie.

DDoS

Acrônimo: Distributed Denial of Service.

Conheça mais: O Mínimo que você precisa saber sobre DDoS e [BPF] Entrevista com o Thiago Ayub sobre ataques e mitigação DDoS.

Atividade criminosa que tem por objetivo promover a interrupção das operações de uma infraestrutura de redes através da sua incapacidade de continuidade de prestação dos serviços. Ou seja, como o próprio nome sugere, é um ataque de negação de serviços, porém distribuída, no sentido que milhares de dispositivos na Internet são controlados de forma maliciosa para lançarem ataques contra uma rede. Redes que são vitimadas sofrem dois padrões de distúrbios primários, sendo o primeiro o esgotamento de recursos computacionais dos equipamentos da rede, e, o segundo, a saturação dos enlaces de trânsito IP. Em qualquer uma das circunstâncias, os efeitos são muito negativos e percebidos pelos clientes do ISP afetado pela atividade criminosa. Os motivadores dos ataques de DDoS tem sido cada vez mais preocupantes, e são cada vez mais frequentes as situações envolvendo competidores inescrupulosos de um ISP que está sendo vítima de um ataque, mas há também muitos casos de criminosos que atacam ISPs por "profissão e esporte", exigindo quantias em - sempre por pagamentos em criptomoedas, tais como o Bitcoin - para encerrar os ataques.

De-Peering

EAQ

eNodeB

Ethernet

EVPN

Acrônimo: Ethernet Virtual Private Network.

Conheça mais: Transição de Soluções L2VPN MPLS Tradicionais para o Ethernet VPN (EVPN)

Tecnologia de transporte de serviços de Camada 2 (L2) sobre infraestrutura MPLS ou VxLAN, ou seja, L2VPN, em especial buscando, através da evolução tecnológica e pela qualidade de suas ferramentas, cumprir com os mesmos objetivos da soluções L2VPN MPLS tradicionais, tais como o VPLS, H-VPLS e VPWS, sejam estes em implementação Martini ou Kompella, porém sem incorrer nas mesmas dificuldades e complexidades associadas a estes tecnologias clássicas. Em outras palavras, o EVPN é a legítima evolução da tecnologias L2VPN tradicionais, pois resolve muitos dos conhecidos desafios dos setups típicos de L2VPN. O EVPN tem como principal proposta a implementação de uma diversidade muito ampla de serviços L2 sobre infraestruturas baseadas no IP/MPLS e em regimes ponto-a-ponto e multiponto, sendo ideal para atendermos às demandas por L2VPN dos dias atuais e com maior flexibilidade e elasticidade. Como benefícios, o EVPN não exige um protocolo adicional como ocorre no L2VPN MPLS clássico (em especial a implementação Martini), e também não exige o emprego de Pseudowires. O EVPN usa o MP-BGP (mais precisamente o AFI 25 e SAFI 70) para trocar rotas específicas para esta família de endereços, promove maior eficiência no aprendizado e distribuição de endereços MAC, e com aprendizado destes ocorrendo no plano de controle, e não no plano de dados, permite redundância "All-Active", além de outras interessantíssimas capacidades e recursos.

FlowSpec

Acrônimo: BGP Flow Specification.

FTTH

Acrônimo: Fiber-to-the-Home.

GGSN

Acrônimo: Gateway GPRS Support Node.

GPON

Acrônimo: Gigabit Passive Optical Network.

H-VPLS

Hierarchical Virtual Private LAN Service.

Hub-and-Spoke

IPFIX

Acrônimo: Internet Protocol Flow Information Export.

IPoE

Acrônimo: IP over Ethernet.

IPv4

Acrônimo: Internet Protocol version 4.

IPv6

Acrônimo: Internet Protocol version 6.

IRR

Acrônimo: Internet Routing Registry.

IRU

Acrônimo: Indefeasible Right of Use.

IX

Acrônimo: Internet Exchange.

Jitter

L2VPN

Acrônimo: Layer 2 Virtual Private Network.

L3VPN

Acrônimo: Layer 3 Virtual Private Network.

Latência

MPLS

Acrônimo: Multiprotocol Label Switching.

Conheça mais: Redes MPLS para Provedores.

Tecnologia de encaminhamento de pacotes cujas as operações não envolvem a consulta do cabeçalho IP. Numa rede completamente MPLS, o objetivo é fazer com que as consultas para a determinação de caminhos e o efetivo encaminhamento de pacotes ocorram por meios de instruções e operações mais simplificadas, denominadas "labels", os quais são especificados em cabeçalhos enxutos chamados de "shim header", e em três simples operações: imposição (push), troca (swap), e disposição (pop). O MPLS surgiu inicialmente como tecnologia visando atenuar o processamento dos roteadores de backbone dos grandes operadores de redes, pois as operações com labels tinham como apelo serem mais simplificadas e desprenderem menos esforços computacionais do que as operações com os cabeçalhos IP. Atualmente este argumento, ou motivador inicial quanto ao surgimento do MPLS, é praticamente nulo, em função da sofisticação das arquiteturas de roteadores dos dias atuais, pois os novos processadores conseguem sustentar ótimas taxas de encaminhamento de pacotes e independentemente se estes possuem labels ou não, e com múltiplos serviços concorrentes. No entanto, o MPLS como um todo evoluiu muito, e uma gama de funcionalidades excepcionais foram agregadas para rodar no topo das infraestruturas MPLS, obviamente exigindo o label switching para isto, assegurando qualidade, flexibilidade e elasticidade para quase tudo o que temos de bom nas infraestruturas de redes dos ISPs. Exemplos de soluções que rodam e/ou que dependem do MPLS para funcionar incluem L3VPN MPLS, L2VPN MPLS, MPLS TE, MPLS QoS, GMPLS. Algumas destas tecnologias que rodam no topo do MPLS surgiram para resolver problemas bastante conhecidos existentes em ambientes legados, tais como escalabilidade, confiabilidade, convergência e afins (ex: L2VPN MPLS visando sanear os desafios das redes L2 clássicas; MPLS TE visando resolver os desafios de engenharia de tráfego IP, etc.), e isto ao mesmo tempo em que outros conceitos foram surgindo para fomentar ainda mais a escalabilidade, flexibilidade e redução de custos (BGP-Free Core, 6PE/6VPE, e Unified MPLS são exemplos clássicos). O MPLS pode ser considerado como um marco, um verdadeiro divisor de águas, para todo o segmento de telecomunicações.

MPLS Traffic Engineering

Conheça mais: Engenharia de Tráfego com MPLS TE.

O MPLS-TE é uma solução que embarca duas propostas principais: a) engenharia de tráfego, b) proteção e recuperação contra falhas de enlaces e roteadores. Embora frequentemente combinado com os projetos MPLS clássicos (sem TE), o MPLS-TE não depende dos procedimentos do MPLS LDP. Para a parte de engenharia de tráfego, o MPLS-TE propõe-se a sanar algumas deficiências que são inerentes do próprio roteamento IP, os quais incluem congestionamentos decorrentes do mapeamento ineficiente dos fluxos de tráfego sobre os recursos da rede (interfaces, enlaces e roteadores), e fazendo isso com um bom arranjo de ferramentas que permite flexibilidade para a manipulação dos fluxos de tráfego através da rede do ISP e sem que isto exija modificações complexas nas propriedades do roteamento IP, tais como distância administrativa e métricas de rotas IGP, políticas de roteamento no backbone, rotas estáticas e afins. Já para a questão da rápida recuperação de falhas, o MPLS-TE fornece um recurso denominado Fast Reroute (FRR), o qual, através de uma estratégia conhecida por "Make-before-Break", viabiliza a construção de LSPs de contingência para pronto uso em caso de falhas do next hop ou do nexto hop do next hop, promovendo índices de recuperação de falhas aproximados em 50 milissegundos.

Multi-CDN

Multi-tenant

NAT

Acrônimo: Network Address Translation.

NETCONF/Yang

Acrônimo: Network Configuration.

NetFlow

NodeB

OM

OM1 -

OM2 - 62,5/125 microns

OM4 - 50/125 microns

Open/R

(IGP virtualizado)

OSPF

Acrônimo: Open Shortest Path First.

Conheça mais: Boas práticas para a implantação do OSPF em ambientes de ISP

Protocolo de roteamento dinâmico do tipo interior e por definição de estado de enlaces (Link-State). O OSPF é um dos principais componentes das infraestruturas de redes dos provedores de acesso à Internet, sendo indispensável para viabilizar o roteamento necessário para o transporte das sessões BGP, resolução de roteamento recursivo referente ao atributo NEXT_HOP das rotas BGP mantidas nos Sistema Autônomo do ISP, além de atuar também para funções de roteamento de alguns serviços internos específicos do ISP. Muito frequentemente o OSPF é utilizado, também, em alinhamento com a tecnologia para fins de engenharia de tráfego com o MPLS TE, sendo, neste caso, inclusive, um componente obrigatório para este tipo de projeto. O OSPF destaca-se pela eficiência nas ações de rápida convergência, rápida recuperação de falhas e escalabilidade. Alternativamente ao OSPF, os operadores de redes podem optar pelo protocolo de roteamento IS-IS.

PCC

PCE

Acrônimo: Path Computation. Element.

PCEP

Acrônimo: Path Computation Element Communication Protocol.

Peering

PGW

Acrônimo: Packet Data Network Gateway.

PNI

Acrônimo: Private Network Interconnection.

PPPoE

Acrônimo: Point-to-Point Protocol over Ethernet.

PTT

Acrônimo: Ponto de Troca de Tráfego.

QoS

Acrônimo: Quality of Service.

QSFP

Acrônimo: Quad Small Form Factor Pluggable.

RADIUS

Acrônimo: Remote Authentication Dial In User Service.

RGI Classe V da Anatel para SCM

RNC

Acrônimo: Radio Network Controller.

Roteador

Route-policy

RPKI

Acrônimo: Resource Public Key Infrastructure (RPKI).

RTBH

Acrônimo: Remotely Triggered Black Hole (RTBH).

RUM

SBI

SCM

Acrônimo: Serviço de Comunicação Multimídia.

SeAC

Acrônimo: Serviço de Acesso Condicionado.

SFI

SFP

Acrônimo: Small Form Factor Pluggable.

Segment Routing (SR)

Segment Routing v6 (SRv6)

SGSN

Acrônimo: Serving GPRS Support Node.

STFC

Acrônimo: Serviço Telefônico Fixo Comutado.

SMP

SNMP

Acrônimo: Simple Network Management Protocol.

SSH

Acrônimo: Secure Shell.

Switch

SyncE

Acrônimo: Synchronous Ethernet.

TACACS+

Acrônimo: Terminal Access Controller Access-Control System Plus.

Telnet

Trânsito

uRPF

Acrônimo: Unicast Reverse Path Forwarding.

VPLS

Acrônimo: Virtual Private LAN Service.

VPNv4

Acrônimo: Virtual Private Network version 4.

VPNv6

Acrônimo: Virtual Private Network version 6.

VPWS

Acrônimo: Virtual Private Wire Service.

VxLAN

Acrônimo: Virtual Extensible LAN.

ZFS

Acrônimo: Zettabyte File System.

Autor: Leonardo Furtado